7 tipos de malware e como reconhecê-los

Saiba o que é um malware, quais os principais tipos e como investir em cibersegurança para proteger sua organização.

Saiba o que é um malware, quais os principais tipos e como investir em cibersegurança para proteger sua organização.

Malware é um tipo de aplicação que tem como objetivo causar danos ao usuário, como interceptação de informações, roubo de dados, bombardeio de anúncio, sequestro de dados para resgate, entre outras possibilidades. Essas aplicações podem infectar dispositivos pessoais ou corporativos, colocando em risco toda a rede da empresa.

O termo malware vem da fusão entre as palavras “malicious” (malicioso, em inglês) e “software”. Esta definição é bastante abrangente e inclui diversos tipos de aplicações que vêm camufladas em softwares falsos, anexos de e-mails, links em mensagens e outras possibilidades que podem causar danos financeiros e prejudicar a reputação da empresa.

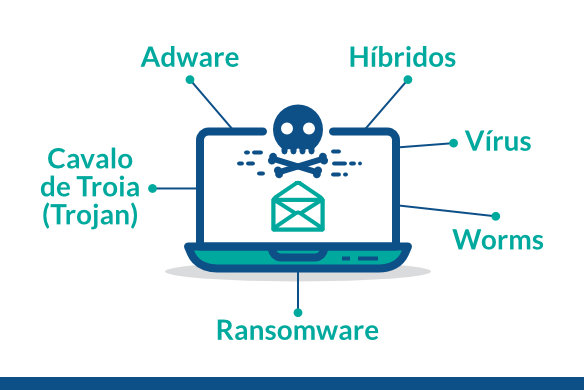

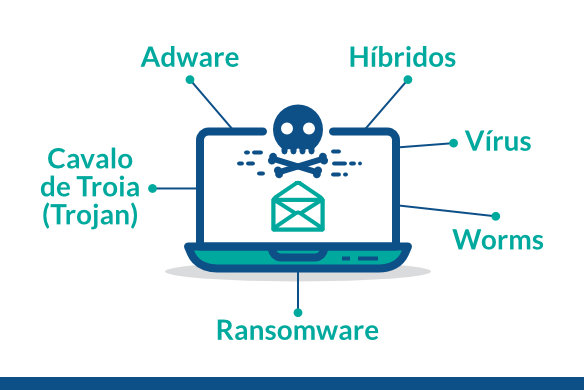

Os principais tipos de malware são:

O adware é um software que foi desenvolvido para expor o usuário final à publicidade indesejada e possivelmente mal-intencionada, geralmente dentro de um navegador da Web.

Na maioria das vezes, usa um método para se disfarçar como um software legítimo ou se sobrepõe a outro programa para enganar o usuário a instalar algum programa malicioso.

Além disso, pode redirecionar as pesquisas do navegador para outras páginas da web potencialmente inadequadas.

Um Bot (abreviação de “robô”, ou “robot” em inglês), é um tipo de script ou software que executa tarefas automatizadas de acordo com o comando.

Muitos Bots são usados para executar tarefas maliciosas, permitindo que um invasor controle remotamente o dispositivo afetado.

As máquinas infectadas, também chamadas de zumbis, podem ser computadores ou dispositivos de IoT, por exemplo.

Na maioria dos casos, os invasores coletam um grande número de computadores zumbi e os colocam em uma rede conectada, de modo que possam realizar atos danosos em grande escala.

Esse tipo de rede é conhecida como “Botnet” e os proprietários dos computadores provavelmente não percebem que seu dispositivo está sendo utilizado por um criminoso para fins maliciosos, pois estes malwares têm uma grande capacidade de se camuflar no sistema e deixam poucas pistas de sua presença.

O Cavalo de Troia, ou Trojan, é uma das formas mais perigosas, pois geralmente se apresentam como um programa útil de modo a enganar o usuário.

Na maioria das vezes, chegam por e-mail ou são encaminhados aos usuários que visitam sites infectados.

Assim, conseguem enganar as pessoas e evitar formas de defesa tradicionais, como firewall e antivírus, por exemplo.

Uma vez que está instalado no sistema, os invasores que criaram o Trojan têm acesso ao dispositivo afetado e podem instalar outras ameaças mais graves ou até mesmo roubar informações financeiras.

Com o avanço da tecnologia, atualmente muitos malwares são uma combinação de diversos tipos de sistemas, geralmente partes de Cavalos de Troia, Worms e vírus.

Dessa forma, o usuário final pode interagir com o sistema malicioso como um Trojan e, assim que for executado, irá atacar outras vítimas pela rede, como um Worm.

Alguns têm o objetivo de modificar o sistema operacional para assumir o controle final e evitar programas antimalware.

Para evitar este tipo de problema, principalmente em empresas, é preciso investir em uma proteção completa que irá identificar potenciais ameaças internas e externas.

O ransomware é um tipo de malware que criptografa os arquivos e/ou bloqueia o dispositivo infectado, mantendo os dados como reféns até o pagamento de um resgate, geralmente por meio de uma criptomoeda.

Nos últimos anos, houve muitos ataques famosos de ransomware em grandes empresas e órgãos públicos, prejudicando o funcionamento de organizações, hospitais, departamentos de polícia, entre outros.

Em muitos casos, o malware é distribuído por algum tipo de engenharia social, ou seja, os usuários entram em um site malicioso ou instalam um programa mal-intencionado sem saber.

Ao ser executada, a aplicação pode criptografar os arquivos em poucos minutos ou até mesmo observar a rotina do usuário para identificar outros backups supostamente seguros.

O vírus de computador é o que as pessoas popularmente chamam de malware, mas há uma diferença entre as duas aplicações: todo vírus de computador é um malware, mas nem todo malware é um vírus.

Este último é uma forma de aplicação maliciosa que modifica outros arquivos host legítimos de modo que, quando o arquivo infectado é executado, o vírus também é executado.

Assim, pode atrapalhar ou inviabilizar a realização de tarefas, propagando-se sem ação do usuário.

Os worms são aplicações que entregam códigos maliciosos e capazes de se replicar em sistemas sem ação do usuário final, como clicar em um link, por exemplo.

Além disso, existem há mais tempo do que os vírus, mas a principal diferença é que os worms não precisam estar hospedados em um arquivo de sistema para ser executado.

Por esse motivo, são bastante prejudiciais e podem se espalhar rapidamente por diferentes dispositivos ou recursos de rede.

Para proteger sua empresa de diversos tipos de malware, é preciso investir em soluções de cibersegurança que abrangem vários dispositivos. Confira nosso artigo e saiba como proteger sua organização contra ameaças internas e externas.