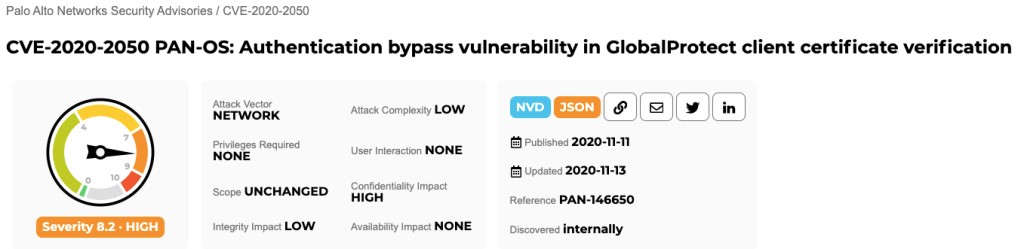

Durante uma revisão de rotina de segurança, a Palo Alto Networks identificou uma vulnerabilidade que permite burlar a autenticação em algumas versões de seu software PAN-OS.

A falha pode ser explorada para ter acesso a recursos restritos de redes privadas virtuais (Virtual Private Networks – VPN), mas a empresa disse não estar ciente de qualquer exploração maliciosa deste problema.

PAN-OS é o software que serve de base para todos os produtos de firewall da Palo Alto Networks. A vulnerabilidade afeta algumas versões de quatro séries do PAN-OS.

Na série PAN-OS 8.1, a falha afeta versões anteriores ao PAN-OS 8.1.17; na série PAN-OS 9.0 afeta versões anteriores ao PAN-OS 9.0.11; na série PAN-OS 9.1 afeta versões anteriores ao PAN-OS 9.1.5; e na série PAN-OS 10.0 afeta versões anteriores ao PAN-OS 10.0.1.

Segundo a Palo Alto Networks, as VPNs baseadas em IPSec também são afetadas se a autenticação por certificado do cliente estiver habilitada. O mesmo ocorre com a funcionalidade GlobalProtect pre-logon.

A empresa afirma que a falha foi resolvida nas versões PAN-OS 8.1.17, PAN-OS 9.0.11, PAN-OS 9.1.5, PAN-OS 10.0.1 e todas as versões posteriores do software.

Mesmo que uma versão afetada esteja em uso, o sistema só corre risco se o PAN-OS estiver configurado para permitir que os usuários se autentiquem com Client Certificate Authentication.

Aguardando análise de acordo com o NIST

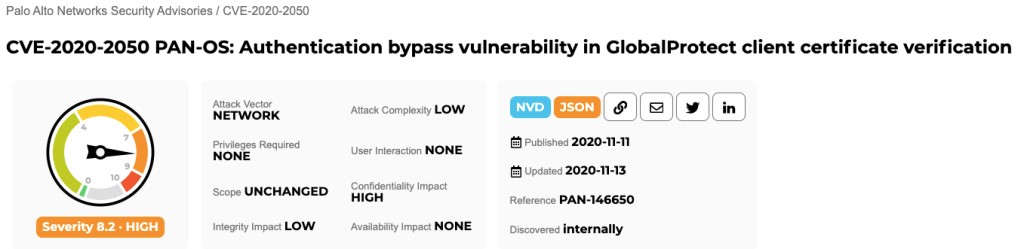

A recente vulnerabilidade encontra-se reportada na base de dados do National Institute of Standards and Technology (NIST) sob o número CVE-2020-2050 com o status de “aguardando análise”.

Segundo o instituto, os recursos impactados que usam SSL VPN com verificação de certificado de cliente são: GlobalProtect Gateway, GlobalProtect Portal, GlobalProtect Clientless VPN.

Nas configurações em que a verificação do certificado do cliente é usada em conjunto com outros métodos de autenticação, as proteções adicionadas pela verificação do certificado são ignoradas como resultado deste problema.

Mantenha-se atualizado

O problema do bypass de autenticação existe especificamente no componente GlobalProtect SSL VPN do PAN-OS. Para que o ataque seja bem-sucedido, o sistema deve estar executando uma das versões mais antigas do PAN-OS especificadas acima.

Além disso, conforme mencionado, o sistema deve ter sido configurado para depender apenas da autenticação baseada em certificados. Neste cenário, um invasor pode ter acesso à rede desviando todas as verificações dos certificados de cliente.

A Palo Alto Networks classificou a vulnerabilidade como de alta gravidade, embora não esteja ciente de qualquer exploração maliciosa desta falha.

Para mitigar o problema, certifique-se de que seu sistema esteja executando a versão mais recente da respectiva série PAN-OS. Você também pode configurar a GlobalProtect SSL VPN para exigir que todos os usuários de gateway e portal se autentiquem usando suas credenciais em vez de depender de certificados.

Graduado em Gestão da Tecnologia da Informação, MBA em Gerenciamento de Projetos, mais de 10 anos de experiência. Certificados: Scrum Master, ITIL V3, COBIT 4.1, ISO 20000, ISO 27001 Auditor